WiFinspect for Android 1.1.2 Công cụ giám sát mạng trên Android

WiFinspect là công cụ dành cho chuyên gia bảo mật máy tính và người dùng cao cấp khác khi muốn giám sát mạng của mình hoặc mạng mình có phân quyền. Ví dụ, bạn có thể sử dụng ứng dụng này như một công cụ kiểm tra mạng, không phải là công cụ hack.

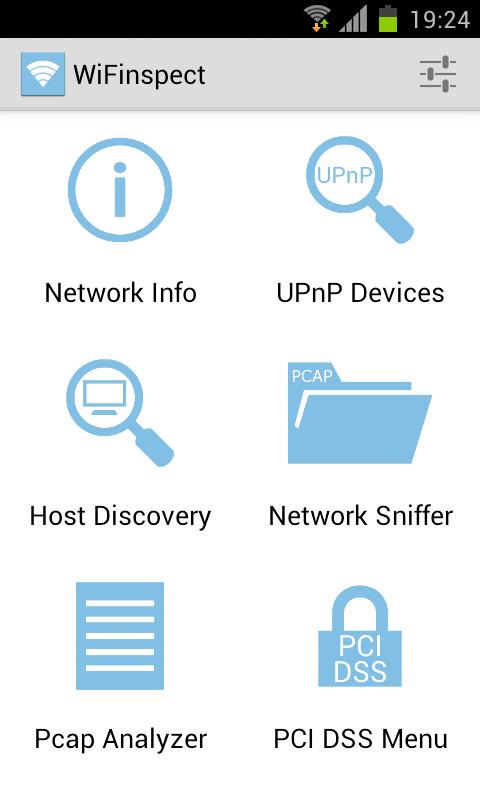

Chức năng chính bao gồm:

- Thông tin mạng.

- Quét UPnP Device.

- Khám phá host.

- Network Sniffer.

- Phân tích Pcap (3 lựa chọn).

- PCI DSS Menu.

- Access Point Default Password Test (yêu cầu 2.1.1.c)

- Access Point Security Test (yêu cầu 4.1.1)

- Access Point Scanner (yêu cầu 11.1)

- Internal Network Vulnerability Scanner (yêu cầu 11.2.1)

- External Network Vulnerability Scanner (yêu cầu 11.2.2)

- Thông tin host.

- Quét cổng.

- Quét khả năng bị tấn công của host.

- Traceroute.

- Ping.

Chú ý:

Dựa theo báo cáo người dùng, Nmap có thể không làm việc trên một vài thiết bị chạy hệ điều hành Android 2.1 và 2.2. Bạn có thể nhận được tin thông báo lỗi "Some binaries could not be installed" và hiển thị với chế độ chưa được root. Nếu bạn đang sử dụng phiên bản Android mới hơn, hãy liên hệ với nhà cung cấp để có thêm thông tin hỗ trợ.

Chức năng:

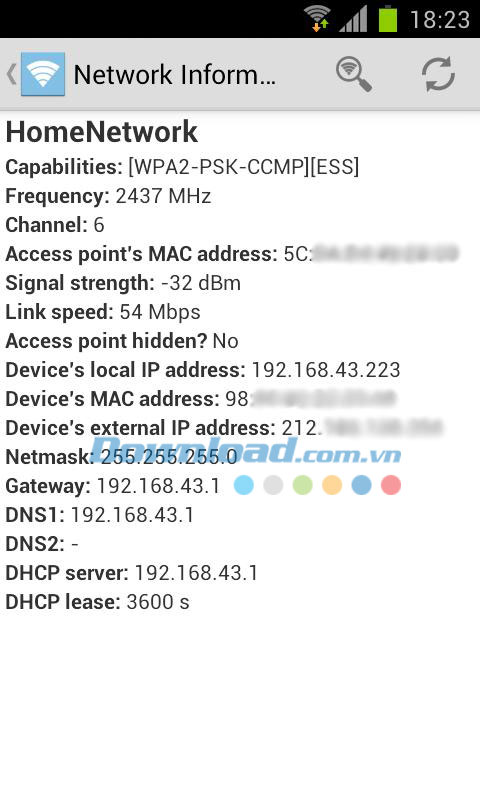

- Network Information (ROOT): Thông tin về mạng đang kết nối, ví như địa chỉ Mac, IP, gateway,...

- UPnP Device Scanner: Liệt kê tất cả các thiết bị UPnP trên mạng đang kết nối.

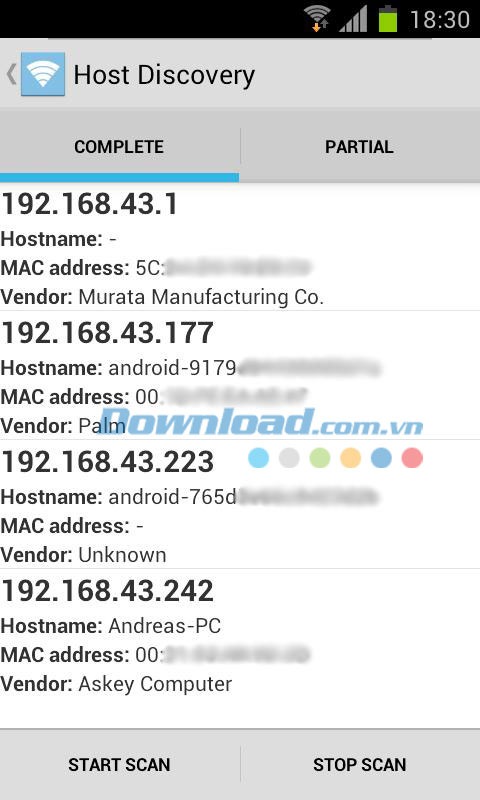

- Host discovery (ROOT): Sử dụng nmap để khám phá tất cả các thiết bị có trên mạng trong tầm kiểm soát của thiết bị.

- Network Sniffer (ROOT): Sử dụng tcpdump để dò tìm tất cả các gói trong tầm kiểm soát của thiết bị. Các file pcap tìm thấy được sẽ được phân tích bằng Wireshark hoặc bằng công cụ Pcap Analyzer được tích hợp sẵn.

- Pcap Analyzer: Sử dụng jNetPcap để phân tích file pcap. Có 3 lựa chọn phân tích cho người dùng: Packet Distribution, Bandwidth Distribution hoặc Communicating Hosts.

- Access Point Default Password Test: Kiểm tra danh sách về mật khẩu router mặc định với control panel router của bạn và thông báo nếu router đang sử dụng mật khẩu mặc định.

- Access Point Security Test: Hiển thị các điểm truy cập thiết bị của bạn dò tìm được với một khi chú liệu những điểm này có an toàn (WPA/WPA2) hay không (WEP hoặc mở).

- Access Point Scanner: Hiển thị các điểm truy cập mà thiết bị dò tìm được.

- Internal Vulnerability Scanner (ROOT): Sử dụng nmap để tìm kiếm tất cả các thiết bị trên mạng trong tầm kiểm soát của thiết bị. Đưa ra ghi chú liệu một thiết bị nào đó có khả năng bị tấn công hay không thông qua hệ điều hành và các cổng đang mở của nó.

- External Vulnerability Scanner (ROOT): Chạy các chức năng Runs Host Information, Port Scan, Host Vulnerability Scan, Traceroute, Ping hoặc Sniffer trên một địa chỉ IP hoặc hostname nào đó.

- Host Information (ROOT): Sử dụng nmap để truy hồi hostname của thiết bị, địa chỉ Mac, nhà sản xuất, hệ điều hành, tên thiết bị và workgroup.

- Port Scan (ROOT): Sử dụng nmap để truy hồi các cổng đang mở của thiết bị. Kích vào một cổng nào đó để hiển thị kết quả Metasploit về hệ điều hành và cổng của thiết bị.

- Host Vulnerability Scanner (ROOT): Sử dụng nmap để truy hồi thông tin về host cùng với ghi chú về khả năng bị tấn công của thiết bị dựa trên hệ điều hành và các cổng đang mở.

- Traceroute (ROOT): Sử dụng nmap để theo dõi đường đi tới một host.

- Ping (ROOT): Sử dụng nping để ping tới một host.

Phân quyền:

- ACCESS_WIFI_STATE, CHANGE_WIFI_STATE, ACCESS_NETWORK_STATE: Sử dụng để quyết định xem nếu thiết bị kết nối tới mạng wifi và để truy hồi dữ liệu hiển thị bằng chức năng Network Information.

- CHANGE_WIFI_MULTICAST_STATE: Sử dụng bởi chức năng UPnP Device Scanner.

- INTERNET: Sử dụng để truy hồi địa chỉ IP của thiết bị trong chức năng Network Information, để tìm kiếm Metasploit và dùng cho lựa chọn báo lỗi.

- WRITE_EXTERNAL_STORAGE: Sử dụng để lưu các file nmap và pcap.

Lam Le

- Phát hành:

- Version: 1.1.2

- Sử dụng: Miễn phí

- Dung lượng: 8,3 KB

- Lượt xem: 170

- Lượt tải: 121

- Ngày:

- Yêu cầu: Android 2.1 and up

Liên kết tải về

Link Download chính thức: